L'acronyme RFID (Radio Frequency Identification) désigne une technologie sans fil qui utilise les ondes radio pour identifier automatiquement, efficacement et rapidement tous types d'actifs et d'entités (fixes ou mobiles, à vitesse réduite ou rapide), personnes, animaux et objets (métalliques ou non métalliques, en milieu liquide ou sec). Elle est présentée comme une alternative, parfois complémentaire, à la technologie des codes-barres. Largement utilisée dans la logistique et la gestion de la chaîne d'approvisionnement (LSCM), elle permet une traçabilité efficace et en temps réel des stocks. La technologie RFID améliore la visibilité des objets/entités tout au long de la chaîne d'approvisionnement, du fabricant aux points de vente, en passant par les transporteurs et les distributeurs. Cette visibilité accrue permet d'identifier les goulots d'étranglement potentiels et de réaliser des économies de temps et d'argent. La RFID est une technologie en pleine évolution et une alternative actuelle et future, bien plus performante que les codes-barres traditionnels. Cependant, certains fabricants de RFID (comme Ferroxcube avec sa gamme d'étiquettes Ferroxtag) intègrent un code-barres sur leurs étiquettes RFID afin de permettre aux utilisateurs de bénéficier de la complémentarité des technologies RFID et codes-barres. Les applications RFID connaissent une croissance très rapide sur un marché extrêmement diversifié, où de nombreux nouveaux secteurs émergent, tels que les biens de consommation, l'industrie pharmaceutique, le transport de colis, la santé, l'administration et les services publics en ligne. Selon des prévisions fiables, la Chine aura besoin d'au moins 4,5 milliards d'appareils RFID en 2008 et de 5,5 milliards en 2010. IDTechEX estime que les ventes d'étiquettes RFID passeront de 2,77 milliards de dollars à 27,88 milliards de dollars entre 2006 et 2017.

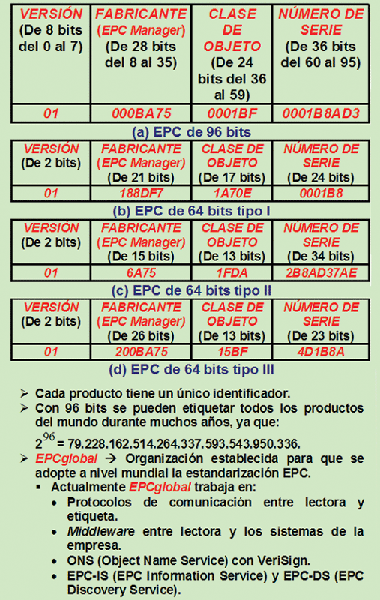

Origines de la technologie RFID : Les systèmes d’identification automatique modernes ont une longue histoire technologique et des origines diverses. Le système d’identification automatique le plus connu est le système de code-barres, développé au début des années 1970, mais la technologie la plus proche des systèmes RFID actuels est encore plus ancienne. Pendant la Seconde Guerre mondiale, les avions alliés étaient équipés de dispositifs d’identification ami-ennemi. Une variante civile, connue sous le nom d’EAS (Electronic Article Surveillance), permet de distinguer les clients amis des clients ennemis dans un magasin. D’autres systèmes de ce type ont également trouvé des applications dans la vie publique, notamment pour identifier le propriétaire autorisé et activer ou désactiver les systèmes d’immobilisation des véhicules. Ces dernières années, d’importants travaux ont été menés pour rassembler toutes ces technologies d’origine au sein d’une technologie novatrice appelée RFID. Certaines technologies ont simplement renommé le terme RFID, tandis que d’autres l’ont réinventé, comme c’est le cas des étiquettes EPC (Electronic Product Code), qui ont remplacé les codes-barres EAN (Electronic Article Number). L’un des principaux enjeux de ce secteur a été la réduction du coût des étiquettes RFID. Cependant, la possibilité que les informations qu'ils contiennent puissent être lues sans fil à distance, à l'insu du propriétaire, a soulevé des inquiétudes quant à une potentielle atteinte à la vie privée et même à des risques pour la sécurité.

Les systèmes d’identification automatique modernes ont une longue histoire technologique et des origines diverses. Le système d’identification automatique le plus connu est le système de code-barres, développé au début des années 1970, mais la technologie la plus proche des systèmes RFID actuels est encore plus ancienne. Pendant la Seconde Guerre mondiale, les avions alliés étaient équipés de dispositifs d’identification ami-ennemi. Une variante civile, connue sous le nom d’EAS (Electronic Article Surveillance), permet de distinguer les clients amis des clients ennemis dans un magasin. D’autres systèmes de ce type ont également trouvé des applications dans la vie publique, notamment pour identifier le propriétaire autorisé et activer ou désactiver les systèmes d’immobilisation des véhicules. Ces dernières années, d’importants travaux ont été menés pour rassembler toutes ces technologies d’origine au sein d’une technologie novatrice appelée RFID. Certaines technologies ont simplement renommé le terme RFID, tandis que d’autres l’ont réinventé, comme c’est le cas des étiquettes EPC (Electronic Product Code), qui ont remplacé les codes-barres EAN (Electronic Article Number). L’un des principaux enjeux de ce secteur a été la réduction du coût des étiquettes RFID. Cependant, la possibilité que les informations qu'ils contiennent puissent être lues sans fil à distance, à l'insu du propriétaire, a soulevé des inquiétudes quant à une potentielle atteinte à la vie privée et même à des risques pour la sécurité.

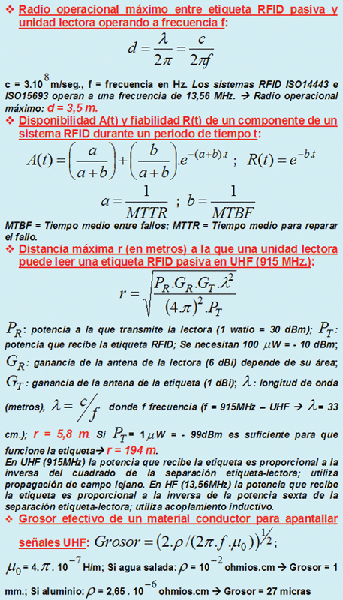

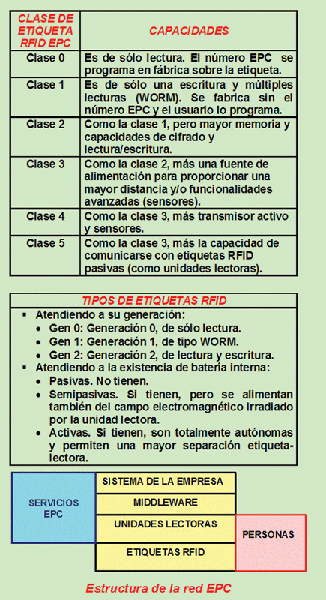

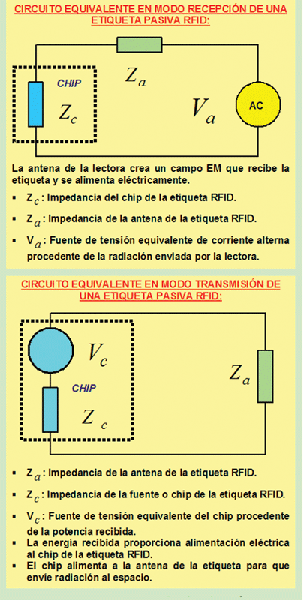

Architecture des composants d'un système RFID. La technologie RFID intègre les composants suivants : (1) Étiquettes RFID. Celles-ci sont placées sur ou intégrées aux objets ou entités à identifier. Une étiquette passive se compose d'un transpondeur et d'un élément de couplage RF. Cet élément de couplage possède une antenne en forme de bobine qui capte la puissance RF, les impulsions d'horloge et les données du lecteur RFID. Chaque étiquette transmet sans fil différents types d'informations, comme son numéro de série, aux lecteurs qui l'interrogent. Il existe plusieurs types d'étiquettes RFID : passives (alimentées par le lecteur ; le couplage est inductif pour les basses et hautes fréquences, et par propagation pour les ultra-hautes fréquences ou les très courtes fréquences), semi-passives (elles possèdent une batterie interne mais sont alimentées par le lecteur) et actives (elles intègrent une batterie et sont autonomes ; elles fonctionnent généralement à micro-ondes UHF ou SHF). (2) Lecteurs d'étiquettes RFID ou unités d'interrogation. Ils peuvent être portables ou fixes. Dans ce dernier cas, ils sont placés sur des portiques, des portes, etc. Ils contiennent généralement un émetteur-récepteur, une unité de contrôle, un élément de couplage ou une antenne pour interroger les étiquettes RFID, et une interface réseau. Ils assurent une interface radio avec les étiquettes et une interface de haut niveau avec le serveur dorsal pour le traitement des données capturées. Le champ magnétique maximal qu'un lecteur RFID-HF à couplage inductif (ISO 14443/ISO 15693) est autorisé à émettre à 13,56 MHz (bande ISM sous licence) est de 7,5 A/m. Cette valeur représente une limite supérieure en deçà de laquelle tous les systèmes RFID doivent fonctionner. La relation de puissance entre un lecteur et une étiquette passive peut être visualisée comme un transformateur dont les enroulements primaire et secondaire sont très séparés. L'évolution du champ magnétique en fonction de la distance dépend de la taille de l'antenne émettrice. À courant et nombre de spires constants, les petites antennes produisent un champ initial élevé qui décroît très rapidement. À l'inverse, une grande antenne présente un champ initial relativement faible, mais celui-ci reste constant sur une plus grande distance. (3) Intergiciel.

La technologie RFID intègre les composants suivants : (1) Étiquettes RFID. Celles-ci sont placées sur ou intégrées aux objets ou entités à identifier. Une étiquette passive se compose d'un transpondeur et d'un élément de couplage RF. Cet élément de couplage possède une antenne en forme de bobine qui capte la puissance RF, les impulsions d'horloge et les données du lecteur RFID. Chaque étiquette transmet sans fil différents types d'informations, comme son numéro de série, aux lecteurs qui l'interrogent. Il existe plusieurs types d'étiquettes RFID : passives (alimentées par le lecteur ; le couplage est inductif pour les basses et hautes fréquences, et par propagation pour les ultra-hautes fréquences ou les très courtes fréquences), semi-passives (elles possèdent une batterie interne mais sont alimentées par le lecteur) et actives (elles intègrent une batterie et sont autonomes ; elles fonctionnent généralement à micro-ondes UHF ou SHF). (2) Lecteurs d'étiquettes RFID ou unités d'interrogation. Ils peuvent être portables ou fixes. Dans ce dernier cas, ils sont placés sur des portiques, des portes, etc. Ils contiennent généralement un émetteur-récepteur, une unité de contrôle, un élément de couplage ou une antenne pour interroger les étiquettes RFID, et une interface réseau. Ils assurent une interface radio avec les étiquettes et une interface de haut niveau avec le serveur dorsal pour le traitement des données capturées. Le champ magnétique maximal qu'un lecteur RFID-HF à couplage inductif (ISO 14443/ISO 15693) est autorisé à émettre à 13,56 MHz (bande ISM sous licence) est de 7,5 A/m. Cette valeur représente une limite supérieure en deçà de laquelle tous les systèmes RFID doivent fonctionner. La relation de puissance entre un lecteur et une étiquette passive peut être visualisée comme un transformateur dont les enroulements primaire et secondaire sont très séparés. L'évolution du champ magnétique en fonction de la distance dépend de la taille de l'antenne émettrice. À courant et nombre de spires constants, les petites antennes produisent un champ initial élevé qui décroît très rapidement. À l'inverse, une grande antenne présente un champ initial relativement faible, mais celui-ci reste constant sur une plus grande distance. (3) Intergiciel.

Il est situé entre les unités de lecture et les systèmes d'information de l'entreprise. Il intègre les serveurs back-end, des entités de confiance qui gèrent une base de données contenant les informations nécessaires à l'identification des étiquettes, notamment leurs numéros d'identification. L'intégrité d'un système RFID repose sur le bon fonctionnement du serveur. Ce dernier doit être physiquement sécurisé et protégé contre les attaques potentielles. Le middleware définit comment et quelles informations sont partagées entre le système RFID et les bases de données locales, telles que les références des objets, leurs descriptions, les numéros de lot, les dates d'expiration, l'état du processus, etc. (4) Le reste du réseau de l'entreprise où se trouvent les systèmes d'information.

Il est situé entre les unités de lecture et les systèmes d'information de l'entreprise. Il intègre les serveurs back-end, des entités de confiance qui gèrent une base de données contenant les informations nécessaires à l'identification des étiquettes, notamment leurs numéros d'identification. L'intégrité d'un système RFID repose sur le bon fonctionnement du serveur. Ce dernier doit être physiquement sécurisé et protégé contre les attaques potentielles. Le middleware définit comment et quelles informations sont partagées entre le système RFID et les bases de données locales, telles que les références des objets, leurs descriptions, les numéros de lot, les dates d'expiration, l'état du processus, etc. (4) Le reste du réseau de l'entreprise où se trouvent les systèmes d'information.

Propriétés inhérentes à la technologie RFID :

Comparée à la technologie des codes-barres, la technologie RFID présente notamment les avantages suivants : (1) Elle permet le chiffrement de tout ou partie des informations, garantissant ainsi leur protection. (2) La lecture des étiquettes RFID est très rapide et automatisée ; elle peut lire plusieurs étiquettes simultanément en un temps très court. (3) Elle permet d’identifier des objets cachés, par exemple à l’intérieur d’une boîte, d’un chariot, d’un conteneur ou d’une palette, sans avoir à les ouvrir. (4) Elle permet l’identification unique des objets grâce à la lecture et à l’écriture de données sur chaque étiquette : numéro de série, numéro de lot, utilisateur, etc. (5) Capacité de stockage élevée, d’au moins plusieurs kilo-octets. (6) Elle est insensible à l’humidité, à la poussière et aux variations de température ; elle peut résister aux environnements difficiles et est pratiquement insensible à son environnement. (7) Le lecteur peut être programmé pour rechercher un objet spécifique, par exemple un vêtement d’une taille et d’un modèle précis. (8) La technologie RFID est évolutive et peut être améliorée grâce aux progrès réalisés dans le domaine des semi-conducteurs.

Considérations relatives à la confidentialité et à l'authentification : Les étiquettes RFID répondent aux requêtes des lecteurs sans en informer leurs propriétaires ni les entités qui les portent, et la plupart émettent des identifiants uniques. Il est donc essentiel d'examiner attentivement les aspects de sécurité, notamment : (1) Confidentialité de la localisation. Plusieurs scans clandestins peuvent révéler la position de l'entité portant l'étiquette au sein d'une grande installation équipée de plusieurs lecteurs. (2) Confidentialité des données. Certaines étiquettes, comme les étiquettes EPC (code électronique de produit), contiennent des informations sur les produits qu'elles portent. Les entités qui utilisent des étiquettes EPC sont susceptibles de faire l'objet d'acquisitions clandestines de leurs stocks. (3) Confidentialité des étiquettes RFID intégrées aux billets de banque européens. En 2001, la Banque centrale européenne envisageait d'intégrer des étiquettes RFID aux billets de banque comme mesure anti-contrefaçon. Cependant, ce projet est devenu de plus en plus difficile à mettre en œuvre en raison de problèmes techniques. (4) Confidentialité des étiquettes RFID implantées chez les individus. VeriChip, par exemple, utilise ces étiquettes pour le développement de systèmes d'information de santé. Ces cas ont suscité des critiques de la part des défenseurs de la vie privée. Des entreprises étrangères implantent déjà des micro-étiquettes RFID chez leurs employés à des fins professionnelles. (4) Protection de la vie privée liée à l'intégration de la technologie RFID dans les passeports électroniques. L'OACI (Organisation de l'aviation civile internationale) a publié des directives concernant l'intégration des puces RFID dans les passeports. Les États-Unis ont adopté ces normes. L'Union européenne et d'autres pays ont déjà commencé à remplacer les passeports traditionnels par des passeports électroniques. Dans l'UE, l'intégration de données personnelles, de photographies et d'empreintes digitales dans la puce RFID est devenue obligatoire en 2009. (5) Authentification. La protection de la vie privée concerne les dispositifs de lecture illégaux qui collectent clandestinement des informations à partir de puces RFID autorisées, tandis que l'authentification concerne les dispositifs de lecture autorisés qui détectent les puces RFID clandestines et illégales. Les puces EPC sont vulnérables aux attaques de contrefaçon simples. Elles détectent le clonage grâce à une collecte de données centralisée et cohérente, mais celui-ci reste toujours possible.

Les étiquettes RFID répondent aux requêtes des lecteurs sans en informer leurs propriétaires ni les entités qui les portent, et la plupart émettent des identifiants uniques. Il est donc essentiel d'examiner attentivement les aspects de sécurité, notamment : (1) Confidentialité de la localisation. Plusieurs scans clandestins peuvent révéler la position de l'entité portant l'étiquette au sein d'une grande installation équipée de plusieurs lecteurs. (2) Confidentialité des données. Certaines étiquettes, comme les étiquettes EPC (code électronique de produit), contiennent des informations sur les produits qu'elles portent. Les entités qui utilisent des étiquettes EPC sont susceptibles de faire l'objet d'acquisitions clandestines de leurs stocks. (3) Confidentialité des étiquettes RFID intégrées aux billets de banque européens. En 2001, la Banque centrale européenne envisageait d'intégrer des étiquettes RFID aux billets de banque comme mesure anti-contrefaçon. Cependant, ce projet est devenu de plus en plus difficile à mettre en œuvre en raison de problèmes techniques. (4) Confidentialité des étiquettes RFID implantées chez les individus. VeriChip, par exemple, utilise ces étiquettes pour le développement de systèmes d'information de santé. Ces cas ont suscité des critiques de la part des défenseurs de la vie privée. Des entreprises étrangères implantent déjà des micro-étiquettes RFID chez leurs employés à des fins professionnelles. (4) Protection de la vie privée liée à l'intégration de la technologie RFID dans les passeports électroniques. L'OACI (Organisation de l'aviation civile internationale) a publié des directives concernant l'intégration des puces RFID dans les passeports. Les États-Unis ont adopté ces normes. L'Union européenne et d'autres pays ont déjà commencé à remplacer les passeports traditionnels par des passeports électroniques. Dans l'UE, l'intégration de données personnelles, de photographies et d'empreintes digitales dans la puce RFID est devenue obligatoire en 2009. (5) Authentification. La protection de la vie privée concerne les dispositifs de lecture illégaux qui collectent clandestinement des informations à partir de puces RFID autorisées, tandis que l'authentification concerne les dispositifs de lecture autorisés qui détectent les puces RFID clandestines et illégales. Les puces EPC sont vulnérables aux attaques de contrefaçon simples. Elles détectent le clonage grâce à une collecte de données centralisée et cohérente, mais celui-ci reste toujours possible. Les principaux objectifs de sécurité concernant les puces RFID sont les suivants : (1) Les puces ne doivent pas compromettre la vie privée des porteurs. Les informations ne doivent pas être accessibles à des lecteurs non autorisés. La mise en place de réseaux de traçabilité à grande échelle doit être impossible. (2) Les porteurs de puces doivent pouvoir détecter et désactiver les puces qu'ils portent. (3) Le contenu des puces privées doit être protégé par chiffrement et contrôle d'accès. Si la cryptographie à clé publique est utilisée, il convient d'employer une technologie de calcul peu coûteuse dans les étiquettes, telle que la cryptographie à courbes elliptiques. (4) La contrefaçon (clonage) des étiquettes et lecteurs RFID doit être extrêmement difficile. Une solution pour masquer le code EPC 96 bits consiste à utiliser l'interpolation de Lagrange avec des polynômes du second degré (a.x² + b.x + secret) et à créer trois fragments de 106 bits à partir du secret 96 bits, formant ainsi un code de 318 bits.

Les principaux objectifs de sécurité concernant les puces RFID sont les suivants : (1) Les puces ne doivent pas compromettre la vie privée des porteurs. Les informations ne doivent pas être accessibles à des lecteurs non autorisés. La mise en place de réseaux de traçabilité à grande échelle doit être impossible. (2) Les porteurs de puces doivent pouvoir détecter et désactiver les puces qu'ils portent. (3) Le contenu des puces privées doit être protégé par chiffrement et contrôle d'accès. Si la cryptographie à clé publique est utilisée, il convient d'employer une technologie de calcul peu coûteuse dans les étiquettes, telle que la cryptographie à courbes elliptiques. (4) La contrefaçon (clonage) des étiquettes et lecteurs RFID doit être extrêmement difficile. Une solution pour masquer le code EPC 96 bits consiste à utiliser l'interpolation de Lagrange avec des polynômes du second degré (a.x² + b.x + secret) et à créer trois fragments de 106 bits à partir du secret 96 bits, formant ainsi un code de 318 bits.

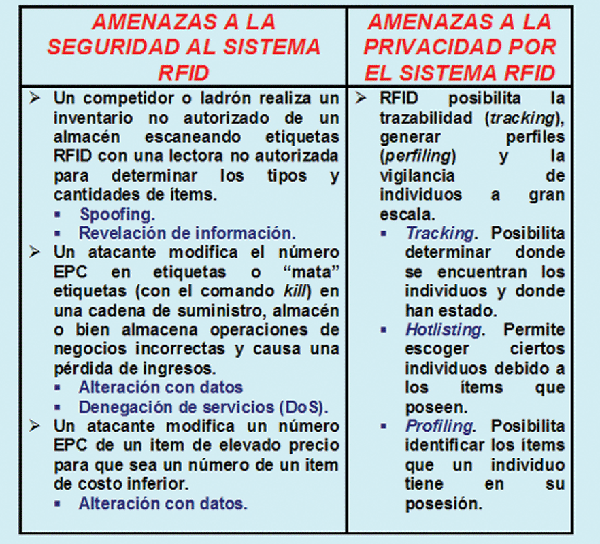

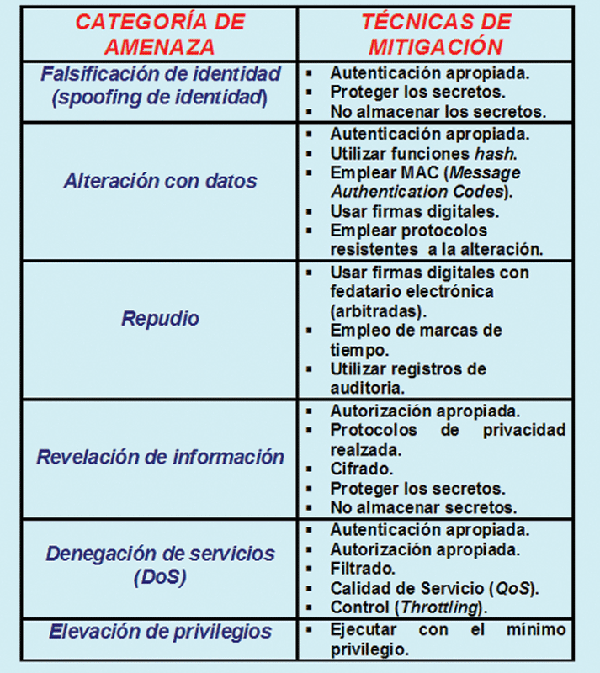

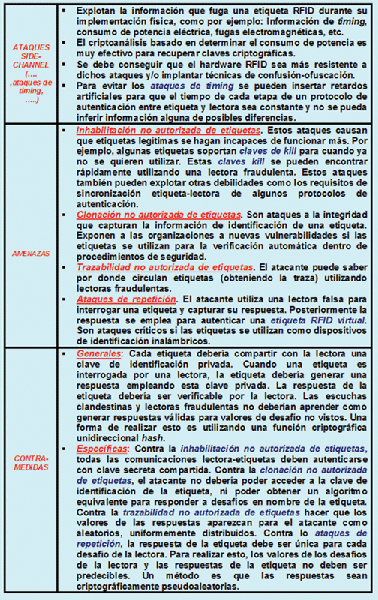

Identification des menaces RFID. Parmi les menaces identifiables concernant la sécurité des données, on peut citer : (1) Espionnage industriel : espionnage via la dynamique de la chaîne d’approvisionnement. (2) Extension du périmètre de confiance : extension du périmètre due au partage de données sur les réseaux. (3) Marketing concurrentiel : divulgation des clients d’une entreprise à ses concurrents. (4) Infrastructure : attaques par déni de service, brouillage, dommages physiques, contrefaçon d’étiquettes RFID, etc. (5) Virus RFID : par exemple, les attaques contre les logiciels intermédiaires RFID incluent les injections SQL et les dépassements de tampon. Les menaces les plus importantes pour la vie privée sont les suivantes : (1) Action : détermination des actions à partir des étiquettes. (2) Association : association de l’identité d’une personne aux étiquettes. (3) Géolocalisation : détermination de la localisation de l’étiquette RFID. (4) Préférences : révélation des préférences personnelles. (5) Transactions : détermination des informations transactionnelles. (6) Non-dissociation : difficulté à dissocier les données de l’identité. (7) Menaces liées au suivi et à la surveillance RFID. Clients et entreprises ont intérêt à sécuriser les systèmes RFID. Les menaces les plus importantes pesant sur les étiquettes RFID elles-mêmes sont les suivantes : (1) Écoute clandestine entre l’étiquette et le lecteur. La distance de transmission inverse est d’environ 5 mètres entre l’étiquette et le lecteur, mais la distance de transmission directe à laquelle un espion peut être localisé peut atteindre 100 mètres. (2) Suivi ou localisation. L’utilisation non autorisée d’un identifiant d’étiquette pour obtenir des informations sur la localisation d’une personne ou d’un objet. Dans un contexte de vente au détail, un client peut être associé à un produit au moment de l’achat. (3) Clonage/Réplication.

Parmi les menaces identifiables concernant la sécurité des données, on peut citer : (1) Espionnage industriel : espionnage via la dynamique de la chaîne d’approvisionnement. (2) Extension du périmètre de confiance : extension du périmètre due au partage de données sur les réseaux. (3) Marketing concurrentiel : divulgation des clients d’une entreprise à ses concurrents. (4) Infrastructure : attaques par déni de service, brouillage, dommages physiques, contrefaçon d’étiquettes RFID, etc. (5) Virus RFID : par exemple, les attaques contre les logiciels intermédiaires RFID incluent les injections SQL et les dépassements de tampon. Les menaces les plus importantes pour la vie privée sont les suivantes : (1) Action : détermination des actions à partir des étiquettes. (2) Association : association de l’identité d’une personne aux étiquettes. (3) Géolocalisation : détermination de la localisation de l’étiquette RFID. (4) Préférences : révélation des préférences personnelles. (5) Transactions : détermination des informations transactionnelles. (6) Non-dissociation : difficulté à dissocier les données de l’identité. (7) Menaces liées au suivi et à la surveillance RFID. Clients et entreprises ont intérêt à sécuriser les systèmes RFID. Les menaces les plus importantes pesant sur les étiquettes RFID elles-mêmes sont les suivantes : (1) Écoute clandestine entre l’étiquette et le lecteur. La distance de transmission inverse est d’environ 5 mètres entre l’étiquette et le lecteur, mais la distance de transmission directe à laquelle un espion peut être localisé peut atteindre 100 mètres. (2) Suivi ou localisation. L’utilisation non autorisée d’un identifiant d’étiquette pour obtenir des informations sur la localisation d’une personne ou d’un objet. Dans un contexte de vente au détail, un client peut être associé à un produit au moment de l’achat. (3) Clonage/Réplication.

Les étiquettes émises par des identifiants statiques sont extrêmement vulnérables. Un voleur peut remplacer/réécrire l'étiquette d'un produit coûteux par celle d'un produit bon marché. (4) Attaque par déni de service (DoS). L'application de signaux RF conflictuels peut empêcher la communication légitime des étiquettes. Ceci est similaire aux brouilleurs RF qui bloquent les communications sans fil à proximité des véhicules de police, des chars d'assaut, des véhicules de personnes menacées, de certains bâtiments publics, etc. (5) Attaques physiques. Il s'agit de sonder une étiquette pour en extraire les données privées.

Les étiquettes émises par des identifiants statiques sont extrêmement vulnérables. Un voleur peut remplacer/réécrire l'étiquette d'un produit coûteux par celle d'un produit bon marché. (4) Attaque par déni de service (DoS). L'application de signaux RF conflictuels peut empêcher la communication légitime des étiquettes. Ceci est similaire aux brouilleurs RF qui bloquent les communications sans fil à proximité des véhicules de police, des chars d'assaut, des véhicules de personnes menacées, de certains bâtiments publics, etc. (5) Attaques physiques. Il s'agit de sonder une étiquette pour en extraire les données privées.

Contre-mesures contre les attaques d'étiquettes RFID.

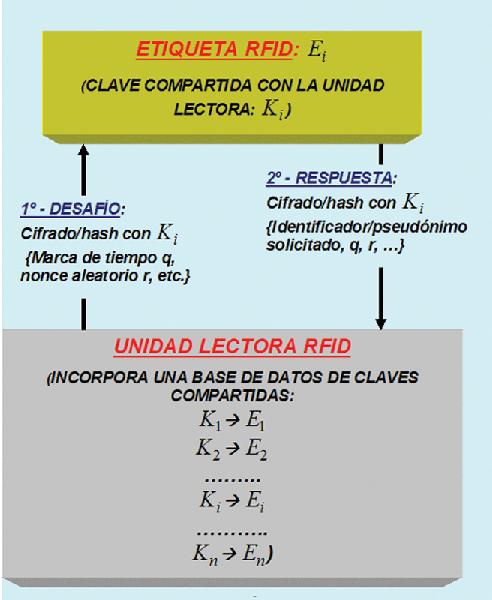

Il existe un nombre croissant de contre-mesures, mais elles n'offrent que des solutions limitées : (1) Une approche consistant à désactiver ou à détruire définitivement une étiquette RFID à l'aide de la commande de destruction, ou une approche plus subtile consistant à mettre l'étiquette en veille. Ceci est actuellement possible avec les étiquettes EPC Classe 1 Gen 2. Lorsqu'une étiquette RFID EPC reçoit une commande de destruction d'un lecteur, elle devient définitivement inopérante. La commande de destruction est protégée par un code PIN (numéro d'identification personnel) ou un mot de passe ; Dans les EPC de classe 0, il s'agit de 24 bits, dans les EPC de classe 1, il s'agit de 8 bits et dans les EPC de type HF, il s'agit de 24 bits.

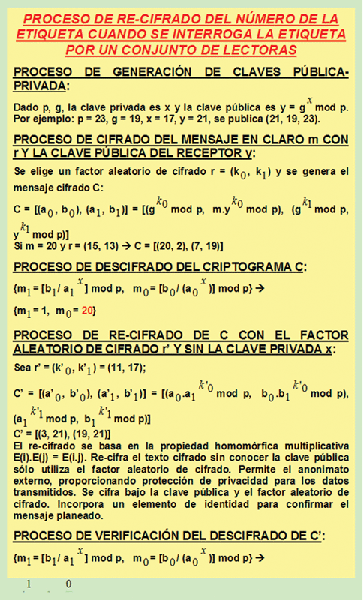

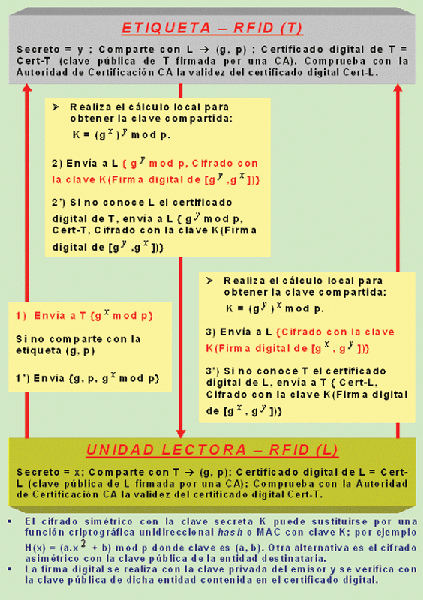

Cette méthode élimine tous les avantages potentiels de la technologie RFID après l'achat d'un article muni de l'étiquette. Par exemple, en s'approchant d'une vitrine présentant un vêtement acheté avec une étiquette active, on pourrait voir des recommandations personnalisées sur un écran pour compléter cet article. (2) Méthode de renommage. Les étiquettes RFID contiennent un ensemble de pseudonymes et en émettent donc un différent à chaque interrogation par un lecteur. Pour contrôler la réponse de l'étiquette et empêcher les lecteurs malveillants d'extraire rapidement tous les pseudonymes disponibles en une seule lecture, la réponse de l'étiquette est progressivement ralentie en cas de séquence rapide d'interrogations. (3) Méthode de ré-cryptage. Voir figure 4. (4) Méthode par proxy. Les clients utilisent leurs propres dispositifs de protection de la vie privée, appelés proxies. Il en existe deux types : (a) Étiquettes de surveillance. Ce sont des systèmes d'audit de confidentialité RFID qui surveillent l'environnement de lecture des étiquettes et collectent des informations sur les lecteurs. (b) RFID Guardian ou REP (RFID Enhancer Proxy). Il s'agit d'un pare-feu RFID personnel alimenté par batterie. Il sert d'intermédiaire entre la requête du lecteur et la réponse de l'étiquette, en simulant sélectivement les étiquettes sous son contrôle ; par exemple, il peut ne pas répondre à un lecteur non autorisé. Il peut mettre en œuvre des politiques de confidentialité sophistiquées. Le Guardian ou le REP acquiert et libère le contrôle des étiquettes, des codes PIN et des clés associées. (5) Approche par découpage partiel de l'antenne. Cette méthode consiste à couper physiquement une partie de l'antenne, par exemple avec des ciseaux, afin de réduire la portée de plusieurs mètres à quelques centimètres. Cette technique contribue à protéger l'accès aux données, car un espion devrait s'approcher très près de l'étiquette et de la personne qui la porte pour voler des informations. (6) Approche basée sur l'encapsulation de l'étiquette dans une gaine métallique ou plastique, qui agit comme une cage de Faraday pour le blindage électromagnétique. Un plastique transparent anti-interférences électromagnétiques (EMI) peut être utilisé pour recouvrir les étiquettes RFID, permettant une atténuation jusqu'à 30 dB et une efficacité de blindage EMI de 35 dB dans la gamme de fréquences de 30 MHz à 1,5 GHz, et de 25 dB et une efficacité de blindage EMI de 30 dB dans la gamme de fréquences de 1,5 GHz à 4 GHz. (7) Système de surveillance. Ce type d'étiquette RFID affiche les lectures et écritures qui seraient autrement invisibles. Il reconnaît les impulsions de début et de fin envoyées par les lecteurs et affiche même la taille des données téléchargées. Cette approche améliore la visibilité de l'accès aux données personnelles. (8) RFDump ( http://www.rf-dump.org ). Ce logiciel libre est destiné aux lecteurs RFID ISO-15693 et ISO-14443 (13,56 MHz). Il permet de lire et d'écrire des données sur les étiquettes RFID. Elle intègre une fonction de cookie qui ajoute un cookie à l'étiquette et incrémente automatiquement un compteur lorsque l'étiquette RFID se trouve à portée d'un lecteur. Elle comptabilise le nombre de fois où un client entre dans la zone de détection du lecteur ou prend un produit en main. (9) Une approche consistant à empêcher leur lecture, par exemple en utilisant un blindage contre les interférences électromagnétiques (EMI). Une autre méthode consiste à générer des interférences (brouillage) pour inhiber les communications, par exemple en diffusant « 0 » et « 1 » en réponse à toute requête du lecteur. Cette dernière méthode désactive toutes les étiquettes RFID, même celles utilisées dans des applications légitimes. (10) Adopter des lois régissant l'utilisation de la RFID, par le biais de politiques et de législations. (11) Empêcher les tiers non autorisés d'interpréter la communication entre l'étiquette et le lecteur.

Cette méthode élimine tous les avantages potentiels de la technologie RFID après l'achat d'un article muni de l'étiquette. Par exemple, en s'approchant d'une vitrine présentant un vêtement acheté avec une étiquette active, on pourrait voir des recommandations personnalisées sur un écran pour compléter cet article. (2) Méthode de renommage. Les étiquettes RFID contiennent un ensemble de pseudonymes et en émettent donc un différent à chaque interrogation par un lecteur. Pour contrôler la réponse de l'étiquette et empêcher les lecteurs malveillants d'extraire rapidement tous les pseudonymes disponibles en une seule lecture, la réponse de l'étiquette est progressivement ralentie en cas de séquence rapide d'interrogations. (3) Méthode de ré-cryptage. Voir figure 4. (4) Méthode par proxy. Les clients utilisent leurs propres dispositifs de protection de la vie privée, appelés proxies. Il en existe deux types : (a) Étiquettes de surveillance. Ce sont des systèmes d'audit de confidentialité RFID qui surveillent l'environnement de lecture des étiquettes et collectent des informations sur les lecteurs. (b) RFID Guardian ou REP (RFID Enhancer Proxy). Il s'agit d'un pare-feu RFID personnel alimenté par batterie. Il sert d'intermédiaire entre la requête du lecteur et la réponse de l'étiquette, en simulant sélectivement les étiquettes sous son contrôle ; par exemple, il peut ne pas répondre à un lecteur non autorisé. Il peut mettre en œuvre des politiques de confidentialité sophistiquées. Le Guardian ou le REP acquiert et libère le contrôle des étiquettes, des codes PIN et des clés associées. (5) Approche par découpage partiel de l'antenne. Cette méthode consiste à couper physiquement une partie de l'antenne, par exemple avec des ciseaux, afin de réduire la portée de plusieurs mètres à quelques centimètres. Cette technique contribue à protéger l'accès aux données, car un espion devrait s'approcher très près de l'étiquette et de la personne qui la porte pour voler des informations. (6) Approche basée sur l'encapsulation de l'étiquette dans une gaine métallique ou plastique, qui agit comme une cage de Faraday pour le blindage électromagnétique. Un plastique transparent anti-interférences électromagnétiques (EMI) peut être utilisé pour recouvrir les étiquettes RFID, permettant une atténuation jusqu'à 30 dB et une efficacité de blindage EMI de 35 dB dans la gamme de fréquences de 30 MHz à 1,5 GHz, et de 25 dB et une efficacité de blindage EMI de 30 dB dans la gamme de fréquences de 1,5 GHz à 4 GHz. (7) Système de surveillance. Ce type d'étiquette RFID affiche les lectures et écritures qui seraient autrement invisibles. Il reconnaît les impulsions de début et de fin envoyées par les lecteurs et affiche même la taille des données téléchargées. Cette approche améliore la visibilité de l'accès aux données personnelles. (8) RFDump ( http://www.rf-dump.org ). Ce logiciel libre est destiné aux lecteurs RFID ISO-15693 et ISO-14443 (13,56 MHz). Il permet de lire et d'écrire des données sur les étiquettes RFID. Elle intègre une fonction de cookie qui ajoute un cookie à l'étiquette et incrémente automatiquement un compteur lorsque l'étiquette RFID se trouve à portée d'un lecteur. Elle comptabilise le nombre de fois où un client entre dans la zone de détection du lecteur ou prend un produit en main. (9) Une approche consistant à empêcher leur lecture, par exemple en utilisant un blindage contre les interférences électromagnétiques (EMI). Une autre méthode consiste à générer des interférences (brouillage) pour inhiber les communications, par exemple en diffusant « 0 » et « 1 » en réponse à toute requête du lecteur. Cette dernière méthode désactive toutes les étiquettes RFID, même celles utilisées dans des applications légitimes. (10) Adopter des lois régissant l'utilisation de la RFID, par le biais de politiques et de législations. (11) Empêcher les tiers non autorisés d'interpréter la communication entre l'étiquette et le lecteur.

D'autres méthodes utilisent des techniques cryptographiques et/ou dissimulent la communication via des canaux subliminaux, deux approches qui requièrent un matériel incompatible avec les étiquettes à très bas coût. Elles font appel à des fonctions de hachage cryptographiques unidirectionnelles et à des générateurs de nombres pseudo-aléatoires. Une autre méthode consiste à mesurer la puissance du signal en fonction de la distance. On sait que la plupart des lectures malveillantes ont lieu lorsque l'attaquant est physiquement éloigné. En mesurant la puissance du signal et en analysant le bruit, il est possible d'estimer la distance qui le sépare du lecteur. Enfin, une protection physique, à l'aide de caméras de sécurité, de capteurs, etc., constitue une autre méthode.

D'autres méthodes utilisent des techniques cryptographiques et/ou dissimulent la communication via des canaux subliminaux, deux approches qui requièrent un matériel incompatible avec les étiquettes à très bas coût. Elles font appel à des fonctions de hachage cryptographiques unidirectionnelles et à des générateurs de nombres pseudo-aléatoires. Une autre méthode consiste à mesurer la puissance du signal en fonction de la distance. On sait que la plupart des lectures malveillantes ont lieu lorsque l'attaquant est physiquement éloigné. En mesurant la puissance du signal et en analysant le bruit, il est possible d'estimer la distance qui le sépare du lecteur. Enfin, une protection physique, à l'aide de caméras de sécurité, de capteurs, etc., constitue une autre méthode.

Pour plus d'informations ou un devis

Cet article fait partie des activités développées dans le cadre du LEFIS-APTICE (financé par Socrates 2005-2007, Commission européenne ).

LITTÉRATURE.

- Areitio, J. « Confidentialité et protection : éléments clés de la technologie RFID ». Gigatronic Magazine, n° 44, mars 2007.

- Areitio, J. « Nécessité de compléter les pare-feu : systèmes de détection et de prévention des intrusions et évaluation des vulnérabilités ». Conectrónica Magazine, n° 101, octobre 2006.

- Areitio, J. « Analyse, synthèse et applications de la technologie des fonctions de hachage cryptographiques ». Conectrónica Magazine, n° 108, juin 2007.

- Areitio, J. « Considérations de sécurité relatives à la technologie RFID ». Conectrónica Magazine, n° 105, mars 2007.

- Areitio, J. « Sécurité de l’information ». Cengage Learning, 2008.

- Thornton, F. et Lathem, C. « Sécurité RFID ». Syngress. 2006.

- Cole, PH et Ranasinghe, DC « Systèmes RFID en réseau et cryptographie légère : lever des barrières à la contrefaçon de produits ». Springer. 2007.

- Reese, R. « Sécurité des réseaux ». John Wiley & Sons, Inc. 2007.

- Minoli, D. « Gestion des risques liés à la sécurité de l’information ». John Wiley & Sons, Inc. 2006.

- Kadrich, M. « Sécurité des terminaux ». Addison-Wesley. 2007.

Professeur Javier Areitio Bertolín, docteur en philosophie. Professeur à la Faculté d'ingénierie, ESIDE. Directeur du groupe de recherche Réseaux et Systèmes, Université de Deusto.